einen bedeutenden Meilenstein für Datensicherheit und Kundenvertrauen Help Desk MigrationSOC 3SOC 3 SOC 3SOC 3SOC 2 Typ-II- und SOC 3SOC 3 SOC 3SOC 3 Zertifizierung Help Desk MigrationSicherheitsportfolios vonund unterstreicht das Engagement des Unternehmens für höchste Standards in der Datensicherheit. SOC 2 -Typ-II- und SOC 3 -Zertifizierung garantiert Kunden, dass ihre Daten mit größter Sorgfalt behandelt werden, und ergänzt die Help Desk Migrationbereits umfassenden Sicherheitsmaßnahmen von.

Was ist SOC 2 Compliance?

SOC 2entwickeltes PrüfungsverfahrenAICPA. Es bewertet Organisationen anhand von fünf „Vertrauenskriterien“: Sicherheit, Verfügbarkeit, Verarbeitungsintegrität, Vertraulichkeit und Datenschutz.

Die Erfüllung SOC 2 Typ-II-Vorgaben bedeutet, dass Help Desk Migration einer strengen Prüfung unterzogen wurde und diese hohen Standards erfüllt. Dadurch wird sichergestellt, dass unsere Migrationsdienste die Sicherheit und Vertraulichkeit der Kundendaten gewährleisten.

Was ist SOC 3 Compliance?

SOC 3(System and Organization Controls 3) ist ein öffentlicher Bericht, der darlegt, wie eine Dienstleistungsorganisation Daten durch Sicherheit, Verfügbarkeit, Verarbeitungsintegrität, Vertraulichkeit und Datenschutz schützt. Er folgt denselben Trust Services Criteria wie SOC 2 und enthält das Prüfungsurteil, die Systembeschreibung und die Erklärung des Managements. SOC 3 -Berichte beziehen sich stets auf einen bestimmten Zeitraum und sind daher standardmäßig vom Typ II.

Im Gegensatz zu SOC 2enthält SOC 3 keine detaillierten Testergebnisse. Unternehmen nutzen es, um Vertrauen aufzubauen, Marketingmaßnahmen zu unterstützen und ihr Engagement für hohe Sicherheitsstandards öffentlich zu demonstrieren, ohne sensible Prüfinformationen preiszugeben.

Stärkung der Datenmigrationssicherheit

Bei der Datenmigration geht es um die Übertragung von Daten zwischen verschiedenen oder Servicedesk-Systemen, Formaten (z. B. CSV Dateien, databaseHelpdesk-) oder Speicherumgebungen. Dies kann ein äußerstkomplexer und sensibler Prozess.

Die Erfüllung der SOC 2 Typ-II- und SOC 3 Standards belegt, dass der Help Desk Migration robuste Sicherheitsmaßnahmen zum Schutz der Daten in jeder Phase des Migrationsprozesses implementiert hat. Dies umfasst fortschrittliche Verschlüsselungstechniken, sichere Datenverarbeitungsprotokolle und strenge Zugriffskontrollen.

Unsere SOC 2 Typ II- und SOC 3 Konformität garantiert, dass die Daten unserer Kunden vor unberechtigtem Zugriff, Datenschutzverletzungen und anderen potenziellen Bedrohungen geschützt sind.

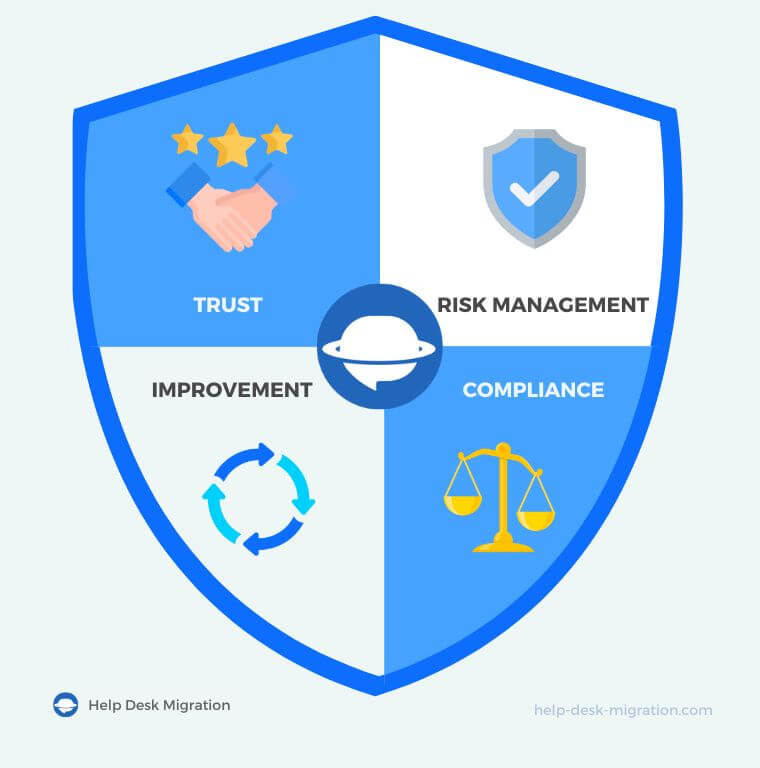

4 Vorteile für Help Desk Migration

Gesteigertes Vertrauen

Für unsere Kunden SOC 2 Typ-II- und SOC 3 Standards ein gesteigertes Vertrauen. Die Gewissheit, dass Help Desk Migration höchste Datensicherheitsstandards einhält, gibt unseren Kunden die Sicherheit, dass ihre sensiblen Daten in guten Händen sind. Dies ist besonders wichtig für Unternehmen, die große Mengen an personenbezogenen und vertraulichen Daten verarbeiten, wie beispielsweise Gesundheitsdienstleister, Finanzinstitute und Technologieunternehmen.

Überlegenes Risikomanagement

Die Erfüllung SOC 2 Typ-II- und SOC 3 Standards belegt, dass Help Desk Migration einen proaktiven Ansatz im Risikomanagement verfolgt. Unsere umfassenden Sicherheitsprotokolle verhindern nicht nur Datenschutzverletzungen, sondern gewährleisten auch die schnelle Erkennung und Reaktion auf potenzielle Bedrohungen. Dadurch wird das Risiko von Datenverlust oder -beschädigung während der Migration minimiert und die Integrität und Genauigkeit der Daten sichergestellt.

Einhaltung der regulatorischen Anforderungen

Viele Branchen unterliegen strengen regulatorischen Anforderungen in Bezug auf Datenschutz und Privatsphäre. Durch die Erfüllung SOC 2 -Typ-II- und SOC 3 Standards Help Desk Migration seine Kunden dabei, diese regulatorischen Anforderungen leichter zu erfüllen. Dies ist besonders vorteilhaft für Unternehmen in stark regulierten Branchen, in denen Verstöße gegen die Compliance-Vorgaben zu hohen Strafen und Reputationsschäden führen können.

Verpflichtung zur kontinuierlichen Verbesserung

Die Erfüllung SOC 2 Typ-II- und SOC 3 Standards ist keine einmalige Angelegenheit, sondern ein fortlaufendes Engagement. Help Desk Migration wird sich daher regelmäßigen Audits unterziehen, um unsere Sicherheitspraktiken kontinuierlich zu verbessern. Dieses Streben nach ständiger Optimierung spiegelt unsere Kernmission wider: unseren Kunden die sichersten, zuverlässigsten und effizientesten Datenmigrationsdienste anzubieten.

Der Weg von Help Desk Migrationzur SOC 2 Typ II und SOC 3 Zertifizierung

Die Datensicherheit bei Import- und Exportvorgängen darf nicht unterschätzt werden. Wir von Help Desk Migrationsetzen alles daran, unseren Kunden im Bereich Migrationsservices und Sicherheitsmaßnahmen stets den bestmöglichen Service zu bieten. Kürzlich haben wir SOC 3SOC 3SOC 3SOC 3 Typ II und SOC 3SOC 3SOC 3SOC 3 die Zertifizierungen unser Sicherheitsportfolio um

Wir haben neue Richtlinien entwickelt, Verfahren optimiert und die Sicherheitsmaßnahmen verstärkt. Unsere Mitarbeiter nahmen regelmäßig an Schulungen teil, um ihr Sicherheitsbewusstsein zu schärfen.

Wir arbeiteten eng mit Sensiba, unserem unabhängigen Auditor, zusammen, der jeden Aspekt unserer Sicherheitsprotokolle sorgfältig prüfte. Nach intensiven Bemühungen und zahlreichen Verbesserungen erreichten wir erfolgreich SOC 2 Typ-II- und SOC 3 -Zertifizierung. Dieser Prozess hat unser Engagement für Sicherheit und kontinuierliche Verbesserung weiter bestärkt.

SOC 2 und SOC 3 -Konformität erreicht: Meilenstein der Help Desk Migrationfür mehr Datensicherheit

Wir bei Help Help Desk MigrationHelp Desk Migrationwissen, dass unsere Kunden uns ihr wertvollstes Gut anvertrauen: ihre Daten. Die Erfüllung der SOC 2 Typ-II- und SOC 3 Standards stellt eine bedeutende Verbesserung unseres Sicherheitsportfolios dar. Sie belegt unser unermüdliches Engagement für Datensicherheit und unseren proaktiven Ansatz zur Abwehr der sich ständig weiterentwickelnden Bedrohungen in der heutigen digitalen Welt.

Unsere Kunden können sich jetzt noch sicherer fühlen, denn ihre Datenmigrationsprojekte werden mit größter Sorgfalt und nach höchsten Sicherheitsstandards durchgeführt. und überzeugen Sie sich selbst, wie einfach Sie Ihre Daten in das gewünschte Helpdesk-, Servicedesk- oder CSV -System importieren können.

Häufig gestellte Fragen

- Das Sicherheitsprinzip bezieht sich auf den Schutz von Systemressourcen vor unberechtigtem Zugriff. Die Implementierung von Zugriffskontrollen, Verschlüsselung und Überwachung zum Schutz vor Datenlecks und anderen Sicherheitsbedrohungen ist unerlässlich.

- Die Verfügbarkeit gewährleistet, dass die Dienste eines Systems wie vereinbart betriebsbereit sind. Sie konzentriert sich darauf, die Systemleistung und -verfügbarkeit aufrechtzuerhalten, um die Erwartungen und Anforderungen der Kunden zu erfüllen.

- Die Integrität der Datenverarbeitung umfasst die Gewährleistung, dass die Systemverarbeitung vollständig, gültig, korrekt, zeitnah und autorisiert ist. Dieses Prinzip ist unerlässlich, um das Vertrauen in die Fähigkeit des Systems zur korrekten und konsistenten Datenverarbeitung aufrechtzuerhalten.

- Vertraulichkeit bedeutet, sensible Informationen vor unbefugter Offenlegung zu schützen. Dies umfasst Datenverschlüsselung, Zugriffskontrollen und andere Maßnahmen, um sicherzustellen, dass vertrauliche Daten privat und sicher bleiben.

- Der Datenschutzgrundsatz regelt die Erhebung, Nutzung, Speicherung, Weitergabe und Löschung personenbezogener Daten. Er gewährleistet, dass die Organisation die geltenden Datenschutzrichtlinien und -verfahren einhält und personenbezogene Daten vor unberechtigtem Zugriff schützt.

- Sicherheit: Systeme vor unbefugtem Zugriff schützen.

- Setzen Sie strenge Zugriffskontrollen ein.

- Systeme regelmäßig aktualisieren und patchen.

- Daten im Ruhezustand und während der Übertragung verschlüsseln.

- Zugriffe und Nutzung überwachen und protokollieren.

- Verfügbarkeit: Gewährleisten Sie einen reibungslosen Systembetrieb.

- Halten Sie einen Notfallwiederherstellungsplan bereit.

- Implementieren Sie Redundanz.

- Systemleistung überwachen.

- Planen Sie Kapazität und Lastverteilung.

- Verarbeitungsintegrität: Sicherstellen, dass die Datenverarbeitung korrekt und autorisiert ist.

- Überprüfen Sie die Richtigkeit und Vollständigkeit der Daten.

- Qualitätskontrollmaßnahmen implementieren.

- Überwachung der Verarbeitungsvorgänge.

- Legen Sie klare Richtlinien und Verfahren fest.

- Vertraulichkeit: Vertrauliche Informationen schützen.

- Verwenden Sie Verschlüsselung.

- Datenmaskierung und Anonymisierung anwenden.

- Den Zugriff auf vertrauliche Daten einschränken.

- Überprüfen Sie die Zugriffskontrollen regelmäßig.

- Datenschutz: Gehen Sie verantwortungsvoll mit persönlichen Daten um.

- Implementieren Sie gesetzeskonforme Datenschutzrichtlinien.

- Einwilligung zur Datenverarbeitung einholen.

- Ermöglichen Sie es Einzelpersonen, ihre Datenschutzrechte auszuüben.

- Gewährleisten Sie die sichere Datenentsorgung.

- Anforderungen verstehen:

- Erfahren Sie mehr über SOC 2 Vertrauensdienstkriterien.

- Ermitteln Sie die für Ihre Organisation geltenden Kriterien.

- Bereitschaftsanalyse:

- Führen Sie eine interne Überprüfung durch.

- Identifizieren Sie Lücken in den aktuellen Praktiken.

- Entwickeln Sie einen Sanierungsplan.

- Kontrollmaßnahmen implementieren:

- Richtlinien und Verfahren entwickeln.

- Setzen Sie technische Kontrollmechanismen wie Verschlüsselung und Zugriffsmanagement ein.

- Schulen Sie die Mitarbeiter hinsichtlich der Compliance-Anforderungen.

- Alles dokumentieren:

- Alle implementierten Kontrollmaßnahmen dokumentieren.

- Halten Sie Richtlinien und Verfahren zugänglich und aktuell.

- Einen qualifizierten Wirtschaftsprüfer beauftragen:

- Wählen Sie einen erfahrenen, unabhängigen Wirtschaftsprüfer.

- Planen Sie den Audittermin und bereiten Sie die Dokumentation vor.

- Durchführung des Audits:

- Arbeiten Sie bei der Bewertung mit dem Prüfer zusammen.

- Bitte legen Sie einen Nachweis über die Einhaltung der Vorschriften vor.

- Prüfen Sie den Prüfbericht:

- Prüfen Sie die Ergebnisse und den Prüfbericht.

- Gehen Sie auf alle Probleme oder Empfehlungen ein.

- Einhaltung der Vorschriften gewährleisten:

- Die Steuerelemente sollten regelmäßig aktualisiert werden.

- Systeme kontinuierlich überwachen und

- Bereiten Sie sich auf jährliche Neubewertungen vor.

- Definition des Umfangs und der Grenzen des zu überprüfenden Systems.

- Identifizierung und Implementierung geeigneter Kontrollmechanismen zur Erfüllung der Grundsätze für Vertrauensdienste.

- Dokumentation von Richtlinien, Verfahren und Nachweisen der Wirksamkeit der Kontrollmaßnahmen.

- Management von Risiken und Abhängigkeiten von Drittanbietern.

- Die Komplexität der Auditvorbereitung und -durchführung meistern.

- Überprüfung von Dokumentationen wie Richtlinien, Verfahren und Systemkonfigurationen.

- Die Wirksamkeit von Kontrollen wird durch Befragung, Beobachtung, Inspektion und Nachprüfung überprüft.

- Beurteilung der Konzeption und der Wirksamkeit der Kontrollen im Betrieb, um sicherzustellen, dass sie die in den Grundsätzen für Vertrauensdienste festgelegten Kriterien erfüllen.

- Bereitstellung eines Berichts mit detaillierten Feststellungen, Schlussfolgerungen und Verbesserungsvorschlägen des Prüfers.

- Berichte des Typs I gehen detailliert auf die Systeme der Serviceorganisation ein und bewerten die Wirksamkeit der Kontrollmechanismen.

- Berichte des Typs II bauen auf den Berichten des Typs I auf und erweitern diese um die Beurteilung der operativen Wirksamkeit dieser Kontrollen.

- Prüfungsbericht – eine professionelle Beurteilung der Wirksamkeit der Kontrollen

- Managementaussage – Bestätigung durch die Führungsebene der Organisation

- Systembeschreibung – eine Zusammenfassung der bewerteten Dienste

- Detaillierungsgrad: SOC 2 ist sehr detailliert; SOC 3 ist eine Zusammenfassung.

- Zielgruppe: SOC 2 wird privat geteilt; SOC 3 ist öffentlich zugänglich.

- Zweck: SOC 2 unterstützt Audits und Lieferantenbewertungen; SOC 3 schafft externes Vertrauen.

- Berichtstyp: SOC 2 kann Typ I oder II sein; SOC 3 ist immer Typ II.